Traceback - HackTheBox

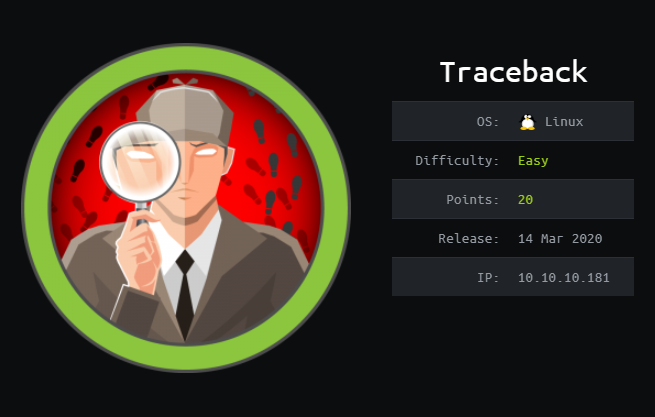

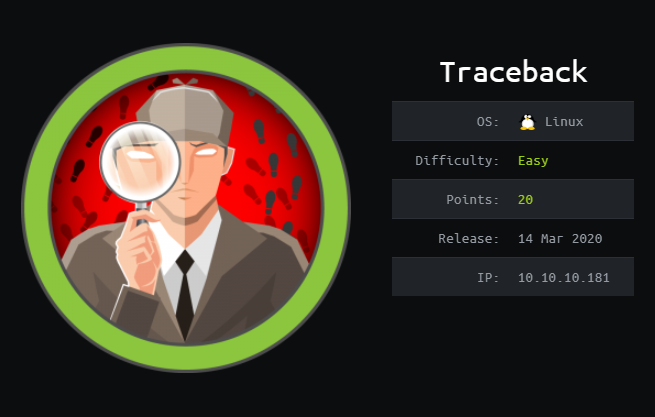

En este post se explicarán los pasos que se han seguido para conseguir vulnerar la seguridad de la máquina Traceback en Hack The Box, tal y como se refleja, es un sistema Linux con un nivel de dificultad fácil (4.4).

En este post se explicarán los pasos que se han seguido para conseguir vulnerar la seguridad de la máquina Traceback en Hack The Box, tal y como se refleja, es un sistema Linux con un nivel de dificultad fácil (4.4).

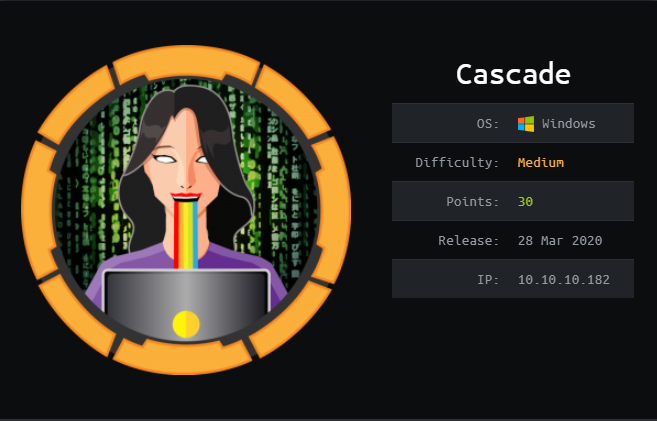

En este post se explicarán los pasos que se han seguido para conseguir vulnerar la seguridad de la máquina Cascade en Hack The Box, tal y como se refleja, es un sistema Windows con un nivel de dificultad medio (5.2).

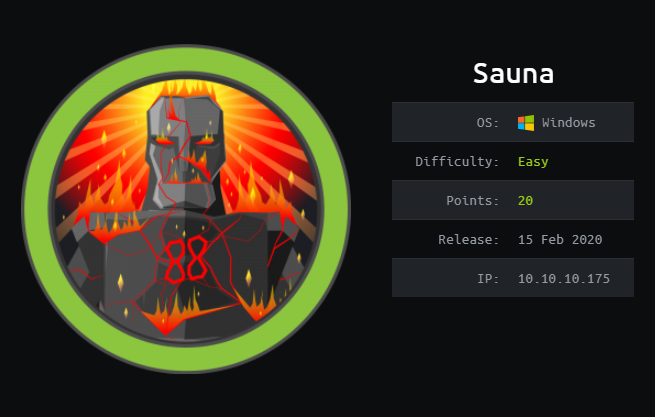

En este post se explicarán los pasos que se han seguido para conseguir vulnerar la seguridad de la máquina Sauna en Hack The Box, tal y como se refleja, es un sistema Windows con un nivel de dificultad fácil (4.5).

En este post se explicarán los pasos que se han seguido para conseguir vulnerar la seguridad de la máquina Book en Hack The Box, tal y como se refleja, es un sistema Linux con un nivel de dificultad medio (6.2).

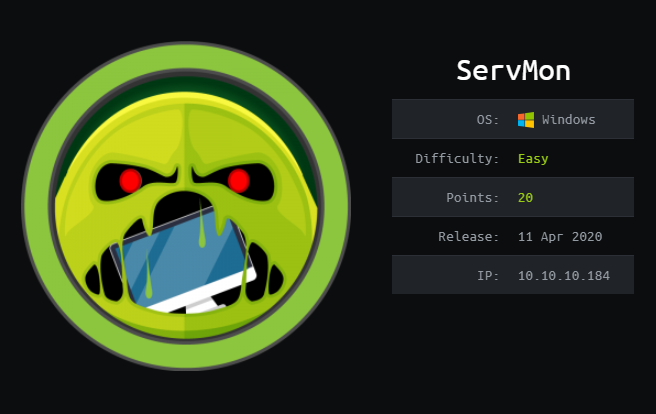

En este post se explicarán los pasos que se han seguido para conseguir vulnerar la seguridad de la máquina ServMon en Hack The Box, tal y como se refleja, es un sistema Windows con un nivel de dificultad fácil (4.1).

En este post se explicarán los pasos que se han seguido para conseguir vulnerar la seguridad de la máquina Monteverde en Hack The Box, tal y como se refleja, es un sistema Windows con un nivel de dificultad medio (4.7).

En este post se explicarán los pasos que se han seguido para vulnerar la seguridad de la máquina Resolute en Hack The Box, tal y como se refleja, es un sistema Windows con un nivel de dificultad medio (4.5).

En este post se explicarán los pasos que se han seguido para conseguir vulnerar la seguridad de la máquina Traverxec en Hack The Box, tal y como se refleja, es un sistema Linux con un nivel de dificultad fácil (4.6).

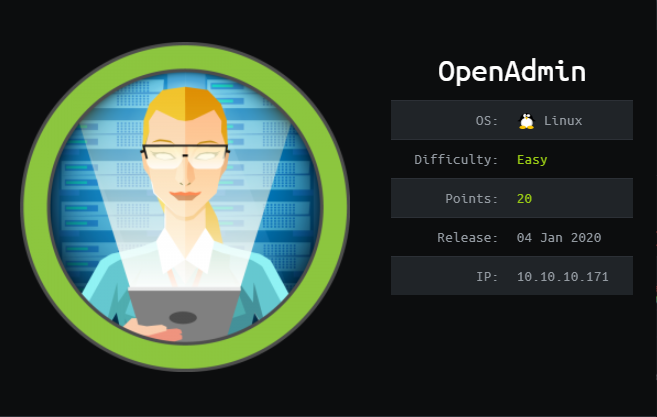

En este post se explicarán los pasos que se han seguido para conseguir vulnerar la seguridad de la máquina OpenAdmin en Hack The Box, tal y como se refleja, es un sistema Linux con un nivel de dificultad fácil (4.1).

En este post se explicarán los pasos que se han seguido para conseguir vulnerar la seguridad de la máquina Postman en Hack The Box, tal y como se refleja, es un sistema Linux con un nivel de dificultad fácil (4.3).

En este post se explicarán los pasos que se han seguido para conseguir vulnerar la seguridad de la máquina Wall en Hack The Box, tal y como se refleja, es un sistema Linux con un nivel de dificultad medio (4.6)

En este post se explicarán los pasos que se han seguido para conseguir vulnerar la seguridad de la máquina Heist en Hack The Box, tal y como se refleja, es un sistema Windows con un nivel de dificultad fácil (5).

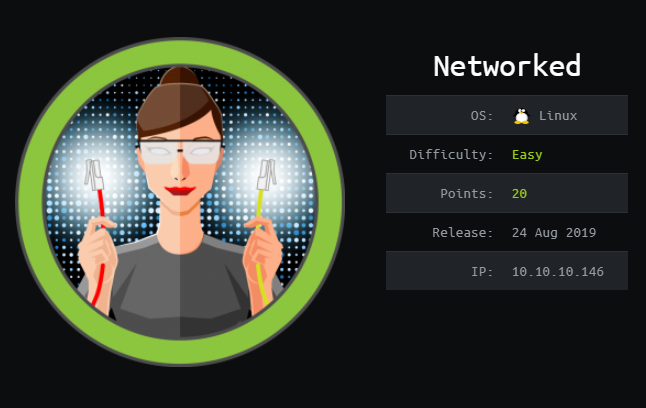

En este post se explicarán los pasos que se han seguido para conseguir vulnerar la seguridad de la máquina Networked en Hack The Box, tal y como se refleja, es un sistema Linux con un nivel de dificultad fácil (4.4).

En este post se explicarán los pasos que se han seguido para conseguir vulnerar la seguridad de la máquina Forest en Hack The Box, tal y como se refleja, es un sistema Windows con un nivel de dificultad fácil (5.4).

En este post se explicarán los pasos que se han seguido para conseguir vulnerar la seguridad de la máquina Jarvis en Hack The Box, tal y como se refleja, es un sistema Linux con un nivel de dificultad medio (4.7).

En este post se explicarán los pasos que se han seguido para conseguir vulnerar la seguridad de la máquina Haystack en Hack The Box, tal y como se refleja, es un sistema Linux con un nivel de dificultad fácil (4.6).

En este post se explicarán los pasos que se han seguido para conseguir vulnerar la seguridad de la máquina Luke en Hack The Box, tal y como se refleja, es un sistema FreeBSD con un nivel de dificultad medio.

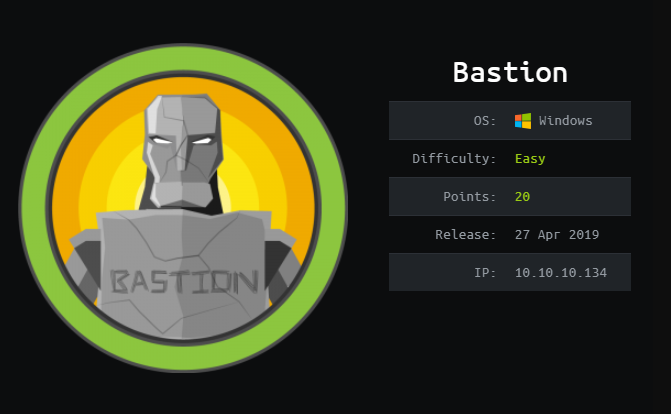

En este post se explicarán los pasos que se han seguido para conseguir vulnerar la seguridad de la máquina Bastion en Hack The Box, tal y como se refleja, es un sistema Windows con un nivel de dificultad fácil.

En este post se explicarán los pasos que se han seguido para conseguir vulnerar la seguridad de la máquina SwagShop en Hack The Box, tal y como se refleja, es un sistema Linux con un nivel de dificultad fácil.

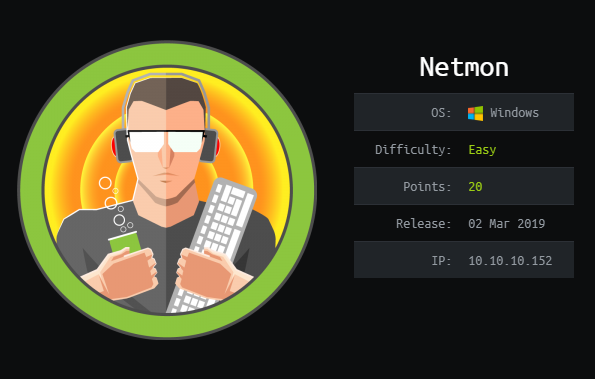

En este post se explicarán los pasos que se han seguido para conseguir vulnerar la seguridad de la máquina Netmon en Hack The Box, tal y como se refleja, es un sistema Windows con un nivel de dificultad fácil.

SocialPwned es una herramienta OSINT que permite obtener los correos electrónicos, de un objetivo, publicados en redes sociales como Instagram, Linkedin y Twitter, para encontrar las posibles fugas de credenciales en PwnDB.

SocialPwned is an OSINT tool that allows to get the emails, from a target, published in social networks like Instagram, Linkedin and Twitter to find the possible credential leaks in PwnDB.

WorkShop-RSEAPGC Referencias del taller RSEAPGC, Prensa, RRSS, Diapositivas

Este proyecto abarca una parte de lo que sería una auditoría de seguridad de la información del Departamento de Informática y Sistemas de la Universidad de Las Palmas de Gran Canaria (DIS-ULPGC),

SocialPwned es una herramienta OSINT que permite obtener los correos electrónicos, de un objetivo, publicados en redes sociales como Instagram, Linkedin y Twitter, para encontrar las posibles fugas de credenciales en PwnDB.

SocialPwned is an OSINT tool that allows to get the emails, from a target, published in social networks like Instagram, Linkedin and Twitter to find the possible credential leaks in PwnDB.

SocialPwned es una herramienta OSINT que permite obtener los correos electrónicos, de un objetivo, publicados en redes sociales como Instagram, Linkedin y Twitter, para encontrar las posibles fugas de credenciales en PwnDB.

SocialPwned is an OSINT tool that allows to get the emails, from a target, published in social networks like Instagram, Linkedin and Twitter to find the possible credential leaks in PwnDB.

SocialPwned es una herramienta OSINT que permite obtener los correos electrónicos, de un objetivo, publicados en redes sociales como Instagram, Linkedin y Twitter, para encontrar las posibles fugas de credenciales en PwnDB.

SocialPwned is an OSINT tool that allows to get the emails, from a target, published in social networks like Instagram, Linkedin and Twitter to find the possible credential leaks in PwnDB.

Este proyecto abarca una parte de lo que sería una auditoría de seguridad de la información del Departamento de Informática y Sistemas de la Universidad de Las Palmas de Gran Canaria (DIS-ULPGC),

Este proyecto abarca una parte de lo que sería una auditoría de seguridad de la información del Departamento de Informática y Sistemas de la Universidad de Las Palmas de Gran Canaria (DIS-ULPGC),

Este proyecto abarca una parte de lo que sería una auditoría de seguridad de la información del Departamento de Informática y Sistemas de la Universidad de Las Palmas de Gran Canaria (DIS-ULPGC),

WorkShop-RSEAPGC Referencias del taller RSEAPGC, Prensa, RRSS, Diapositivas

Social-Engineering

SocialPwned (Español)

3 minute read

SocialPwned es una herramienta OSINT que permite obtener los correos electrónicos, de un objetivo, publicados en redes sociales como Instagram, Linkedin y Twitter, para encontrar las posibles fugas de credenciales en PwnDB.

SocialPwned (English)

3 minute read

SocialPwned is an OSINT tool that allows to get the emails, from a target, published in social networks like Instagram, Linkedin and Twitter to find the possible credential leaks in PwnDB.